Een week CEH in Kopenhagen

Deze week gaf ik weer een training Certified Ethical Hacker (CEH) in Kopenhagen. De laatste keer dat ik hier was, was in oktober 2017. Ik...

Deze week gaf ik weer een training Certified Ethical Hacker (CEH) in Kopenhagen. De laatste keer dat ik hier was, was in oktober 2017. Ik...

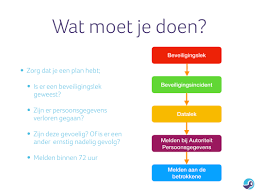

Je weet het zeker. Er is een datalek. Iemand heeft zijn USB stick verloren. Of er is malware gedetecteerd op het netwerk. Een hack! Wat moet je nu...

Naar mijn mening is social engineering één van (zo niet dé) leukste manier van hacken. Het is een vaardigheid die weinig met digitale...

Bij veel van mijn opdrachtgevers is er een vorm van bewustzijn op het gebied van IT Security, zeker met de komst van de GDPR. Toch merk ik dat...

Op 25 mei 2018 werd de Europese wetgeving op de privacy van kracht. Een wet die moet zorgen dat organisaties, groot of klein, beter zorg gaan dragen...

En toen was het zo ver. Het was 18 september en het moment waar maanden naartoe geleefd werd was daar: het Cybercrime Symposium in Theater Hofpoort...

Ik word door verschillende soorten opdrachtgevers gevraagd om de robuustheid van software te testen, trainingen te verzorgen over IT Security en...

Een poosje geleden schreef ik een bericht over websites die aangeven of een account wel of niet bestaat na het klikken op de “wachtwoord...

Begrijpen wat het doel doet. Dat is voor een hacker één van zijn prioriteiten. Wat zijn doel bezighoudt en hoe hij hier gebruik van kan maken...

Dagelijks hacken kwaadwillende websites. De ene keer gaat het om een kleine site en de andere keer zijn grotere websites aan de beurt. Het hacken...